SECURITY ONION

Votre centre de commandement open-source pour la sécurité

Transformer les insights de sécurité en une défense concrète.

PRÉSENTATION GÉNÉRALE

Security Onion : Votre centre de commandement open-source pour la sécurité

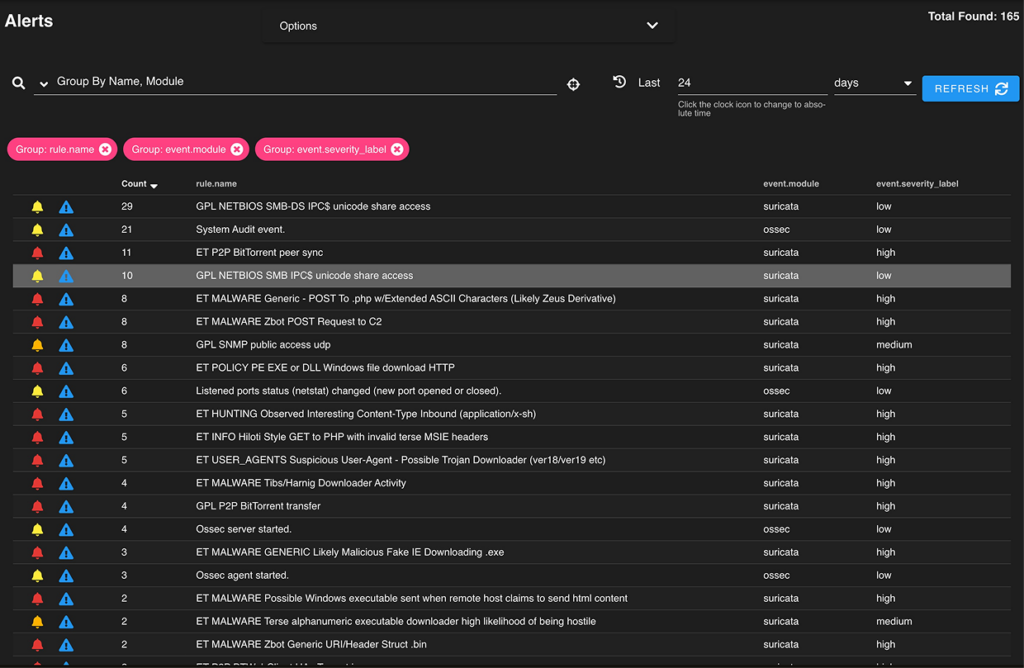

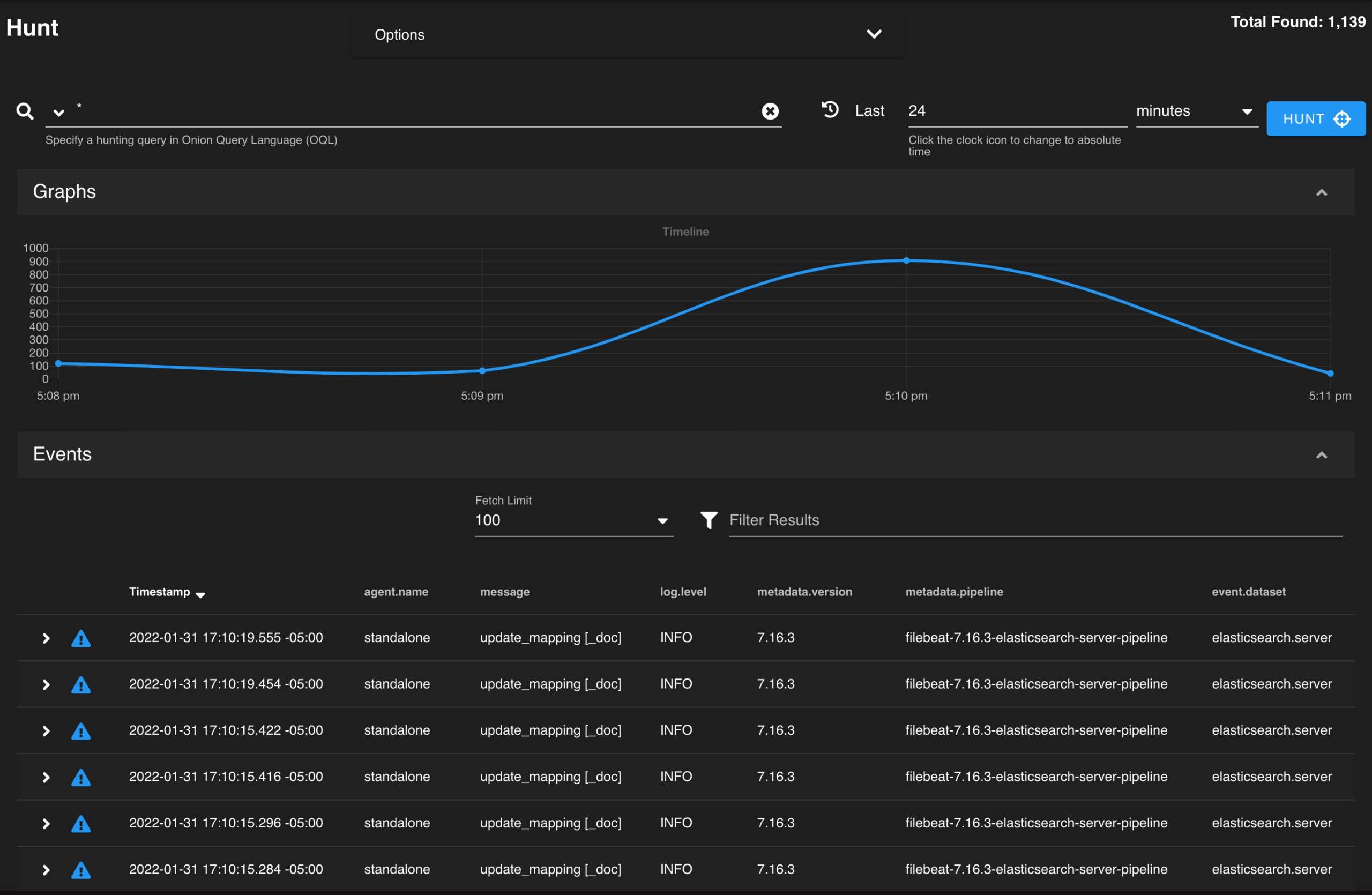

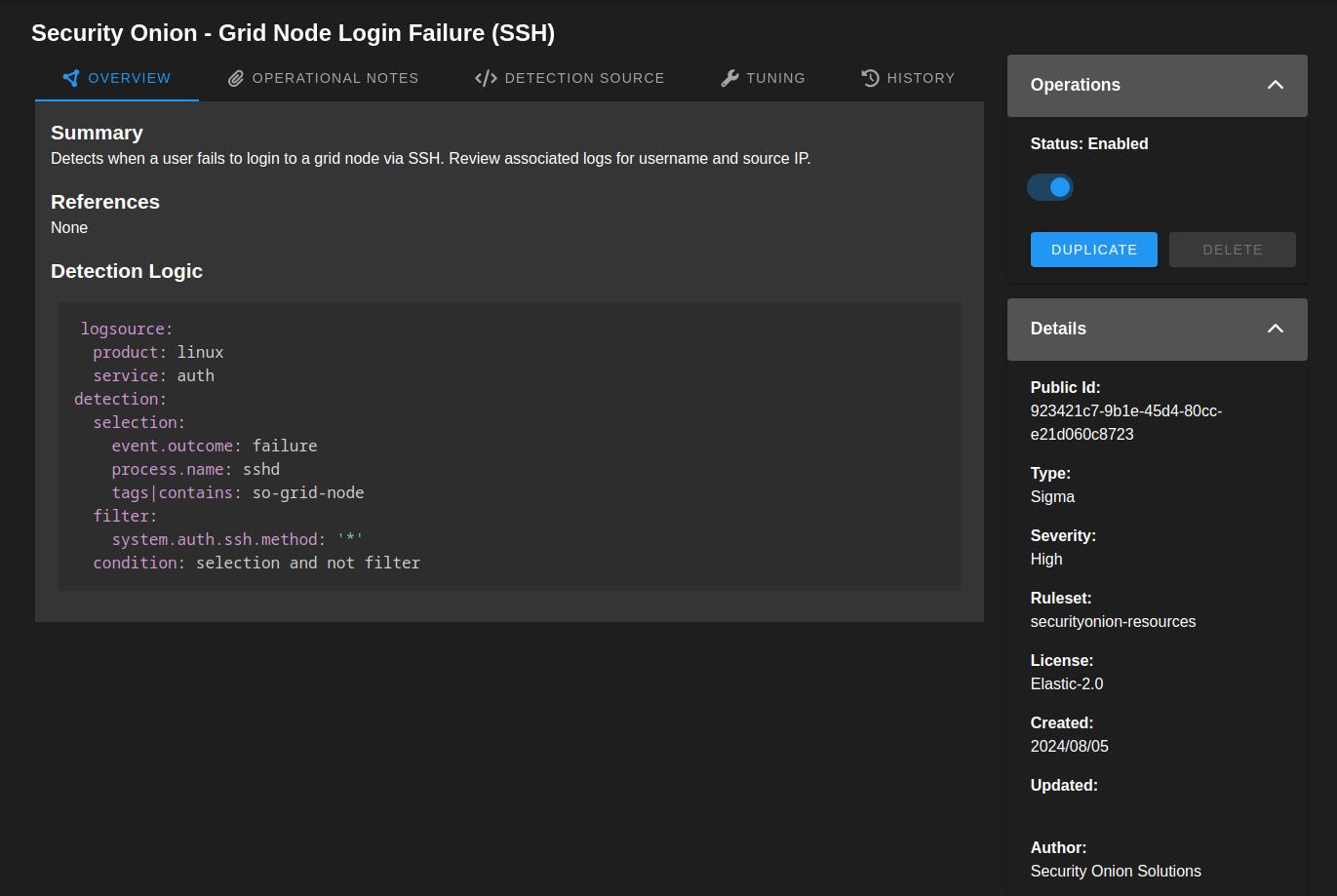

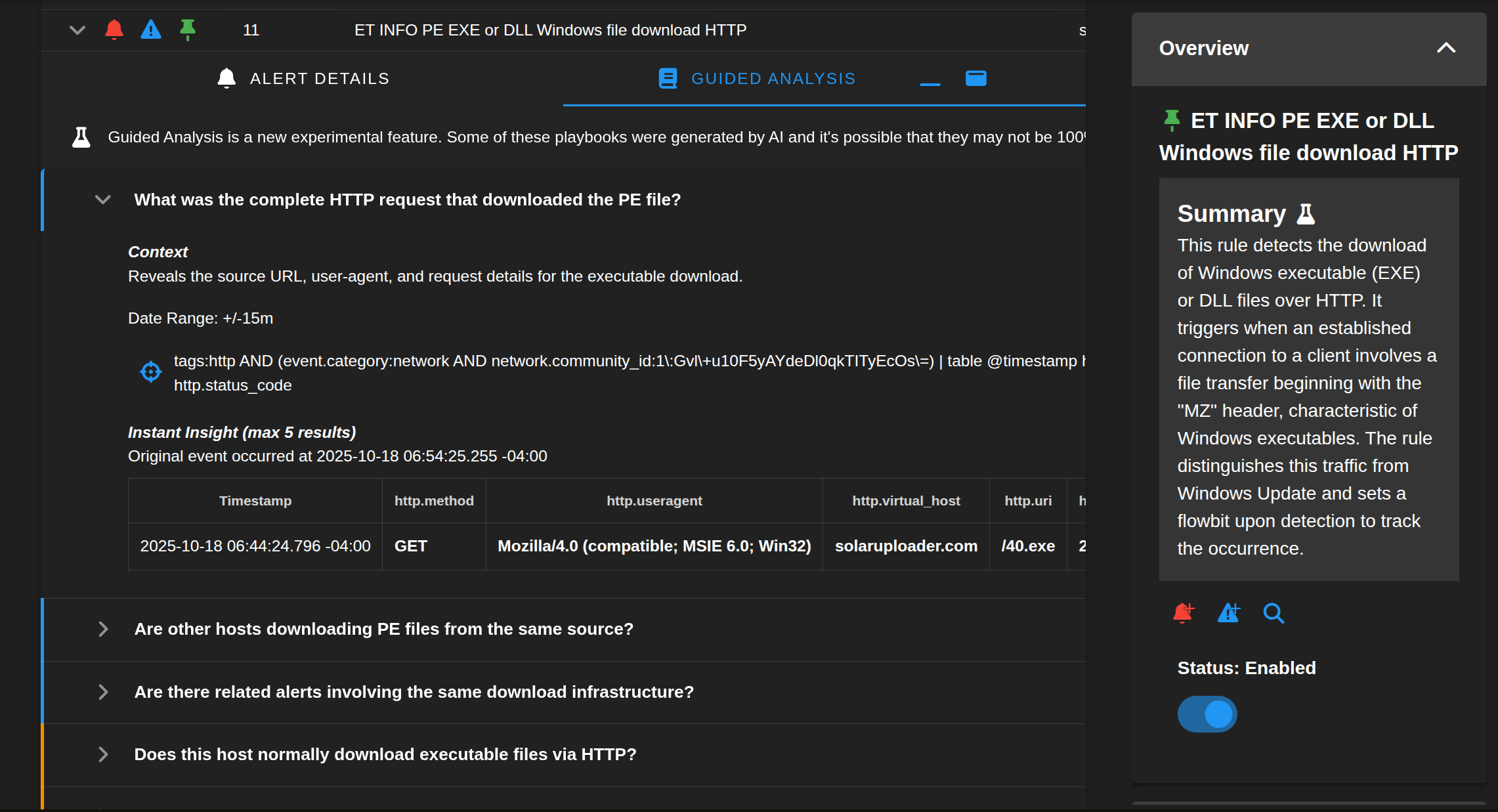

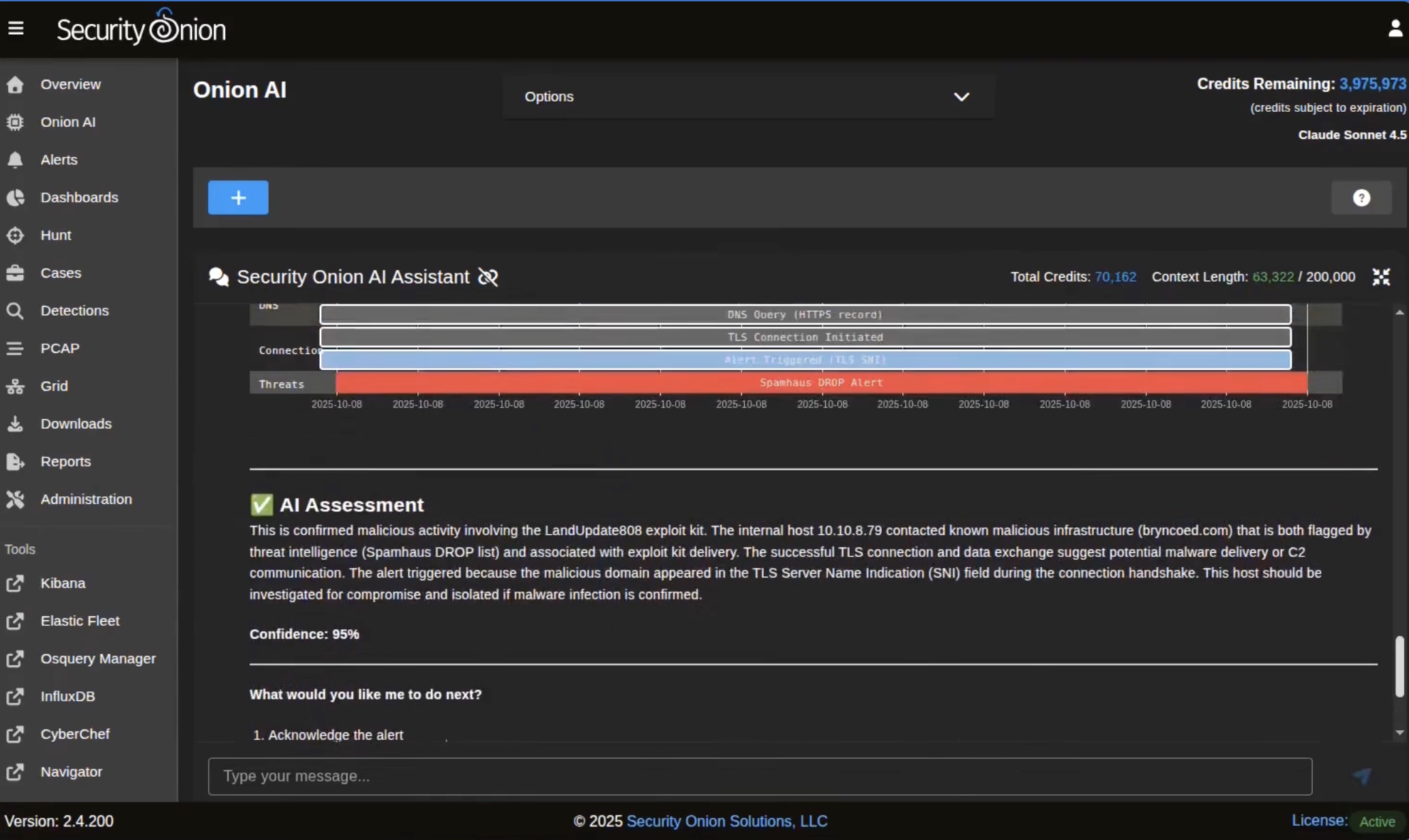

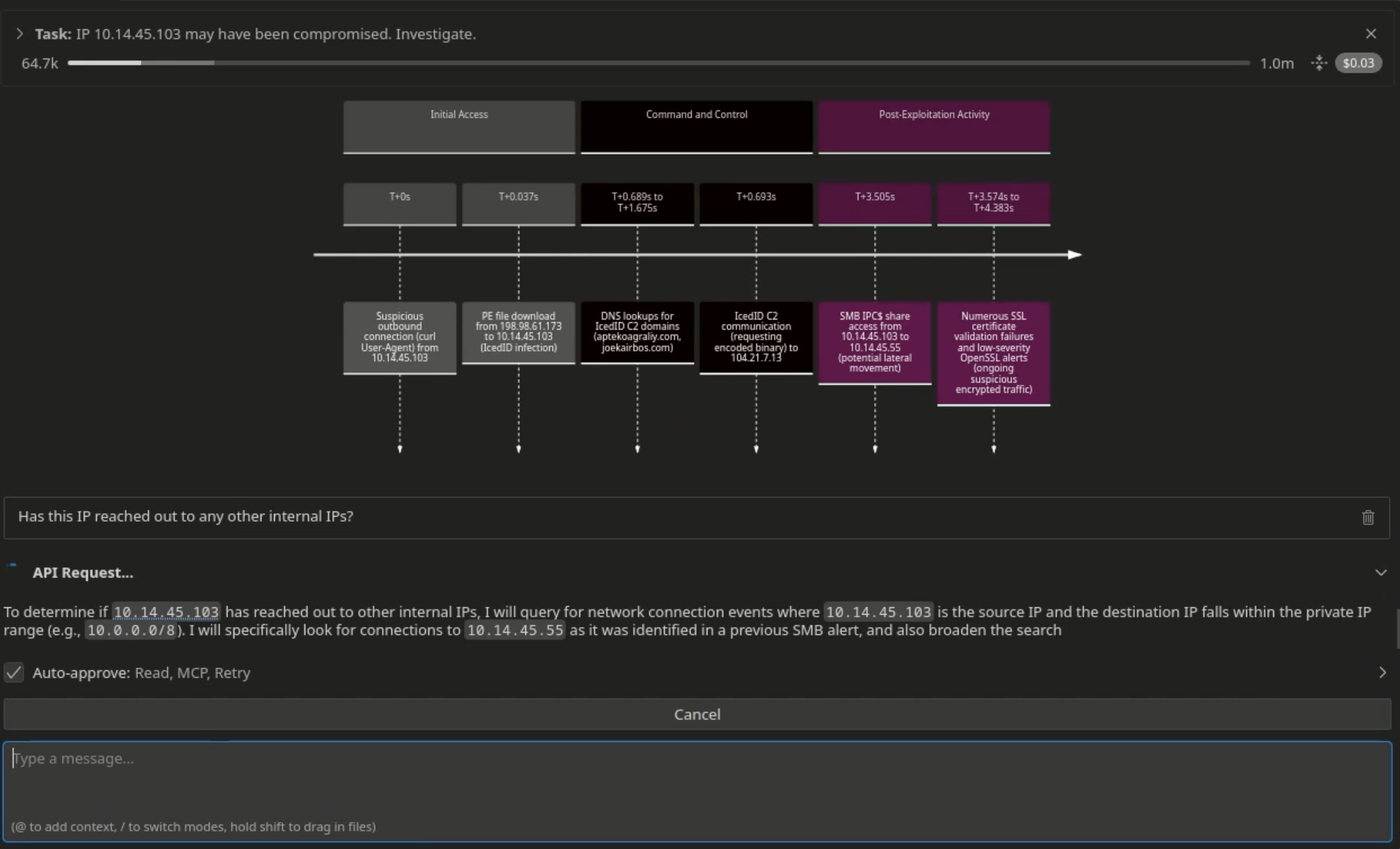

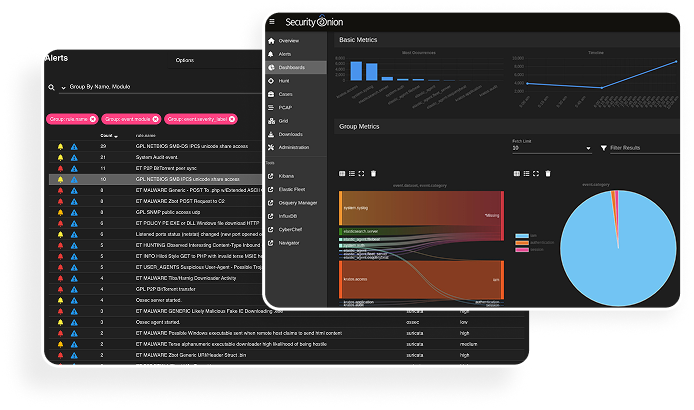

Security Onion est une plateforme ouverte conçue par des défenseurs pour des défenseurs. Elle inclut la visibilité réseau, la visibilité des hôtes, des pots de miel (honeypots) pour la détection d’intrusions, ainsi que la gestion des journaux (logs) et des incidents.

Pour la visibilité réseau, nous proposons une détection basée sur les signatures via Suricata, des métadonnées de protocole riches et l’extraction de fichiers au choix via Zeek ou Suricata, la capture complète de paquets via Stenographer, ainsi que l’analyse de fichiers via Strelka. Concernant la visibilité des hôtes, nous intégrons l’Elastic Agent qui assure la collecte de données, les requêtes en temps réel via osquery et une gestion centralisée via Elastic Fleet.

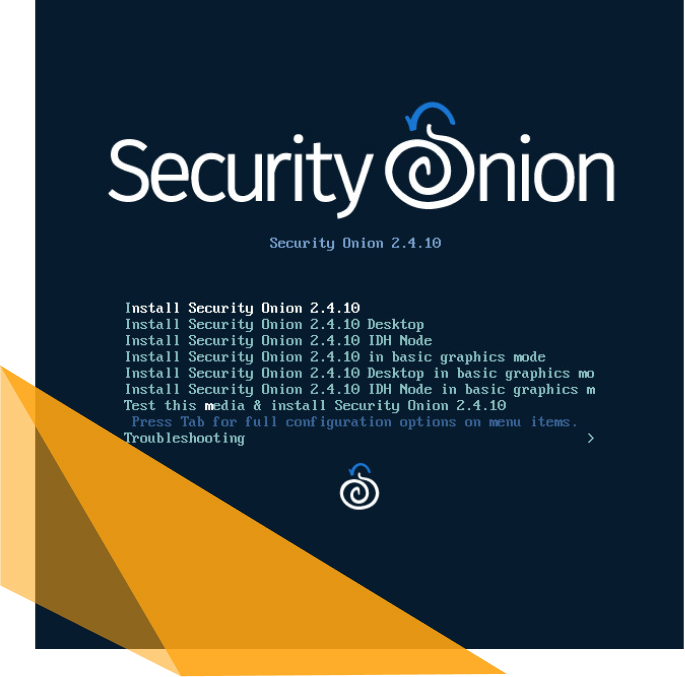

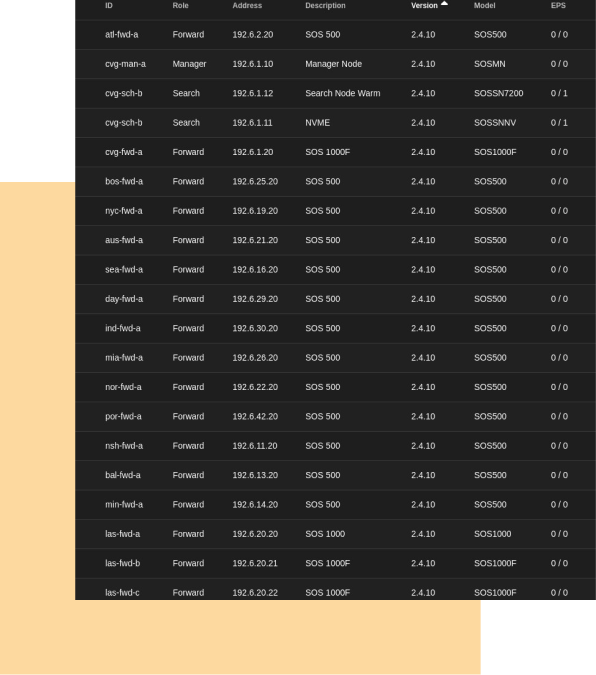

Security Onion a été téléchargé plus de 2 millions de fois et est utilisé par des équipes de sécurité à travers le monde pour surveiller et défendre leurs infrastructures. Notre assistant de configuration intuitif vous permet de déployer une grille distribuée pour votre entreprise en quelques minutes seulement !

Hautement évolutif

D’un simple équipement réseau unique à une grille de mille nœuds, Security Onion s’adapte à vos besoins spécifiques.

Communauté Ouverte

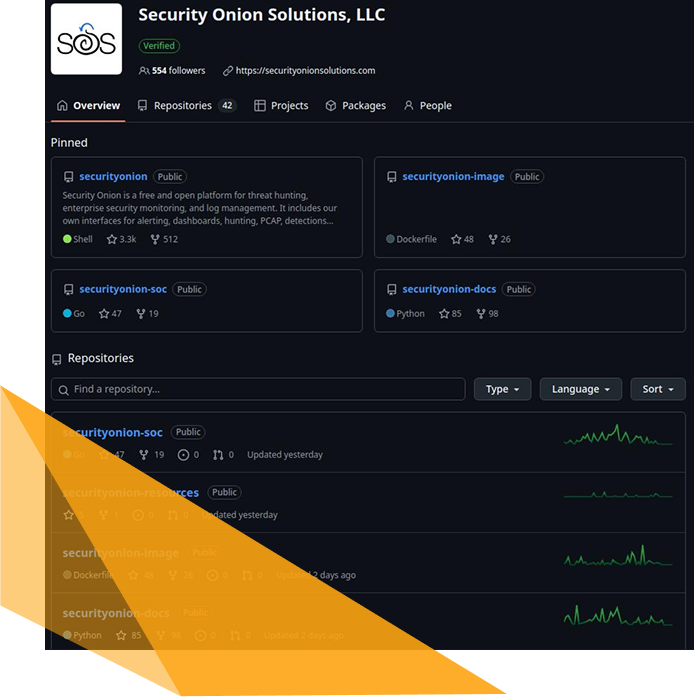

Security Onion et les outils que nous intégrons sont tous ouverts au public et développés par des membres de la communauté de la cybersécurité.

Le code source est disponible sur GitHub pour permettre à ceux qui souhaitent comprendre le fonctionnement interne du système de l’examiner en détail.

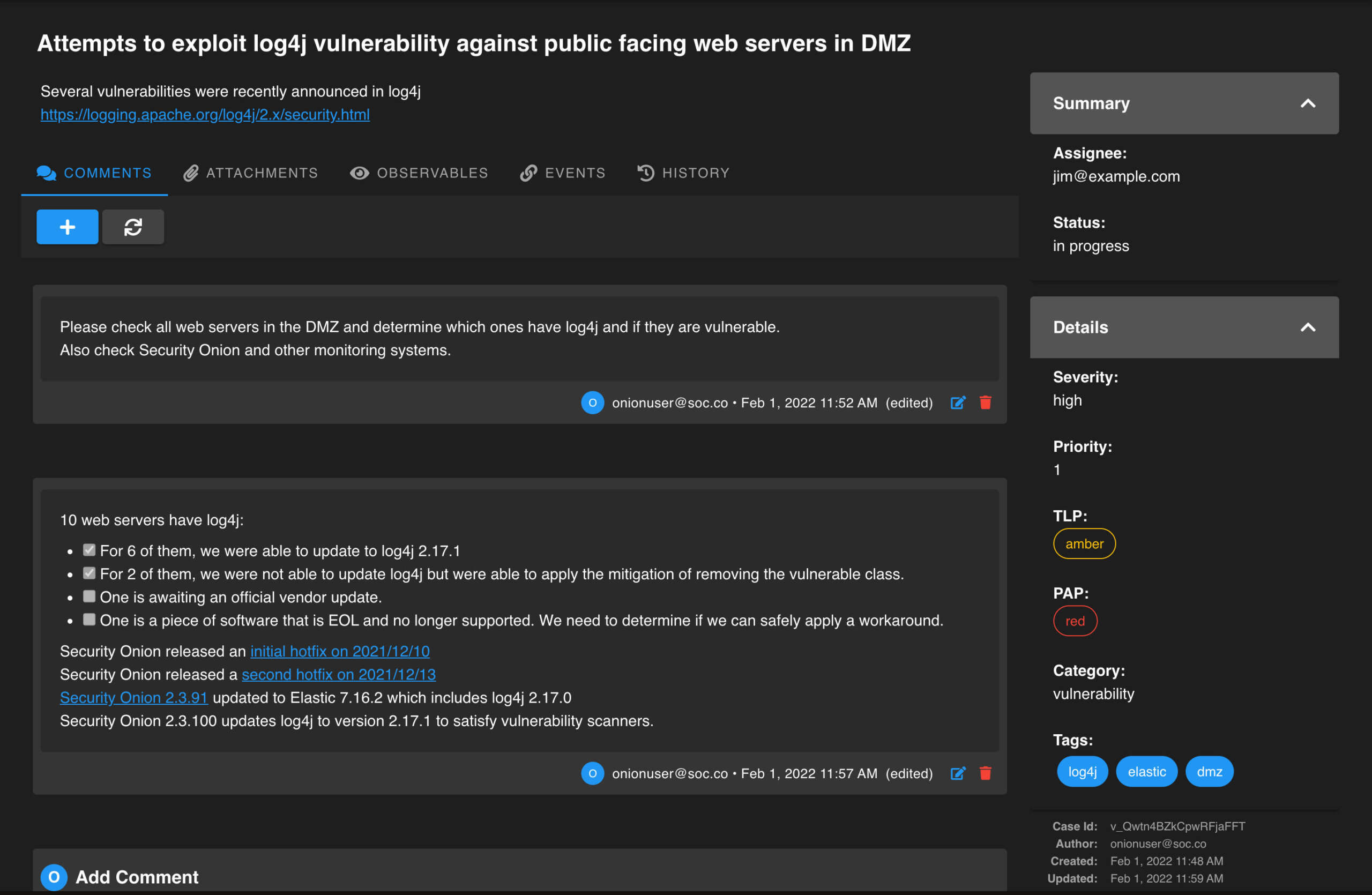

Use Cases

01.

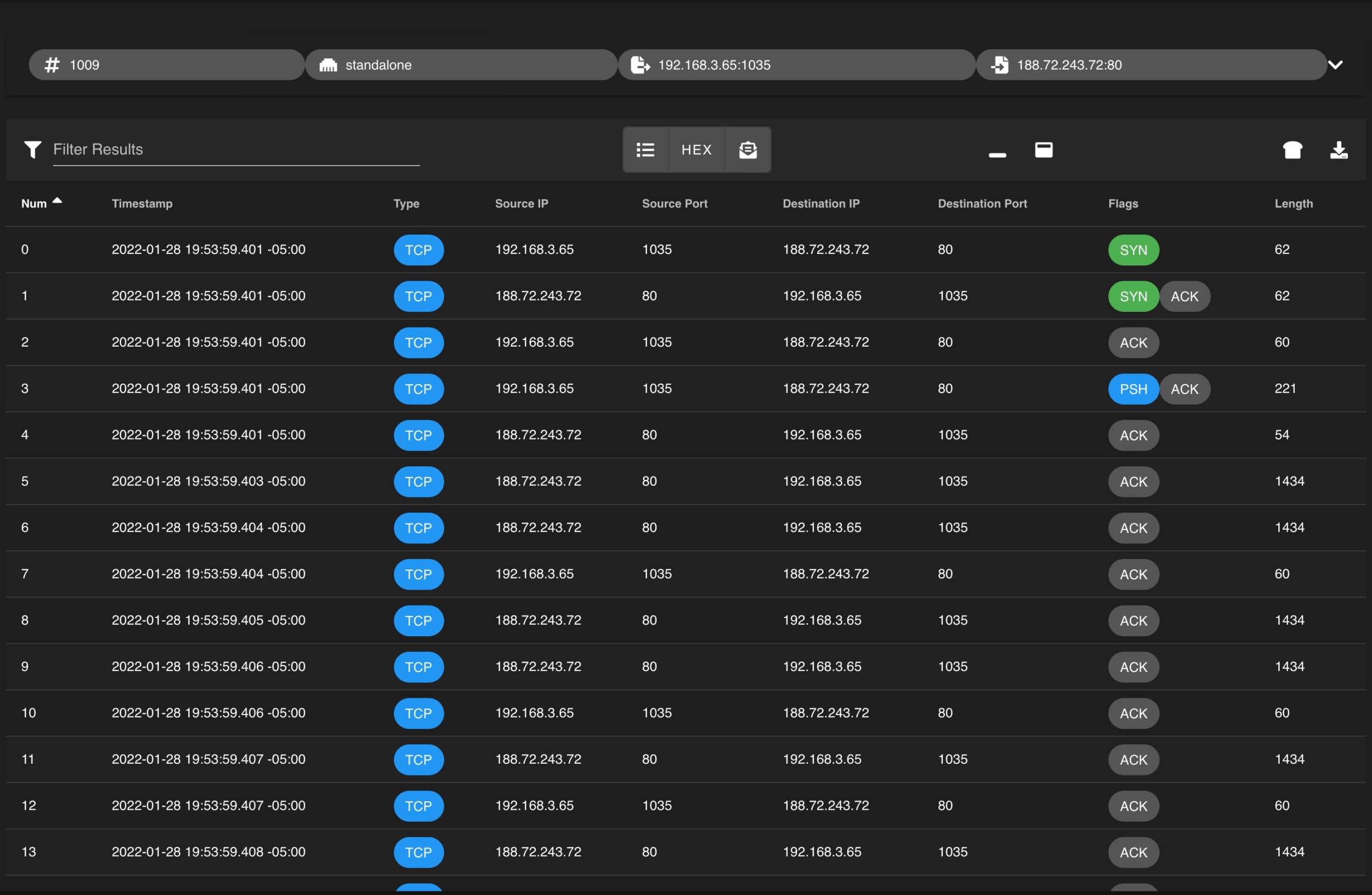

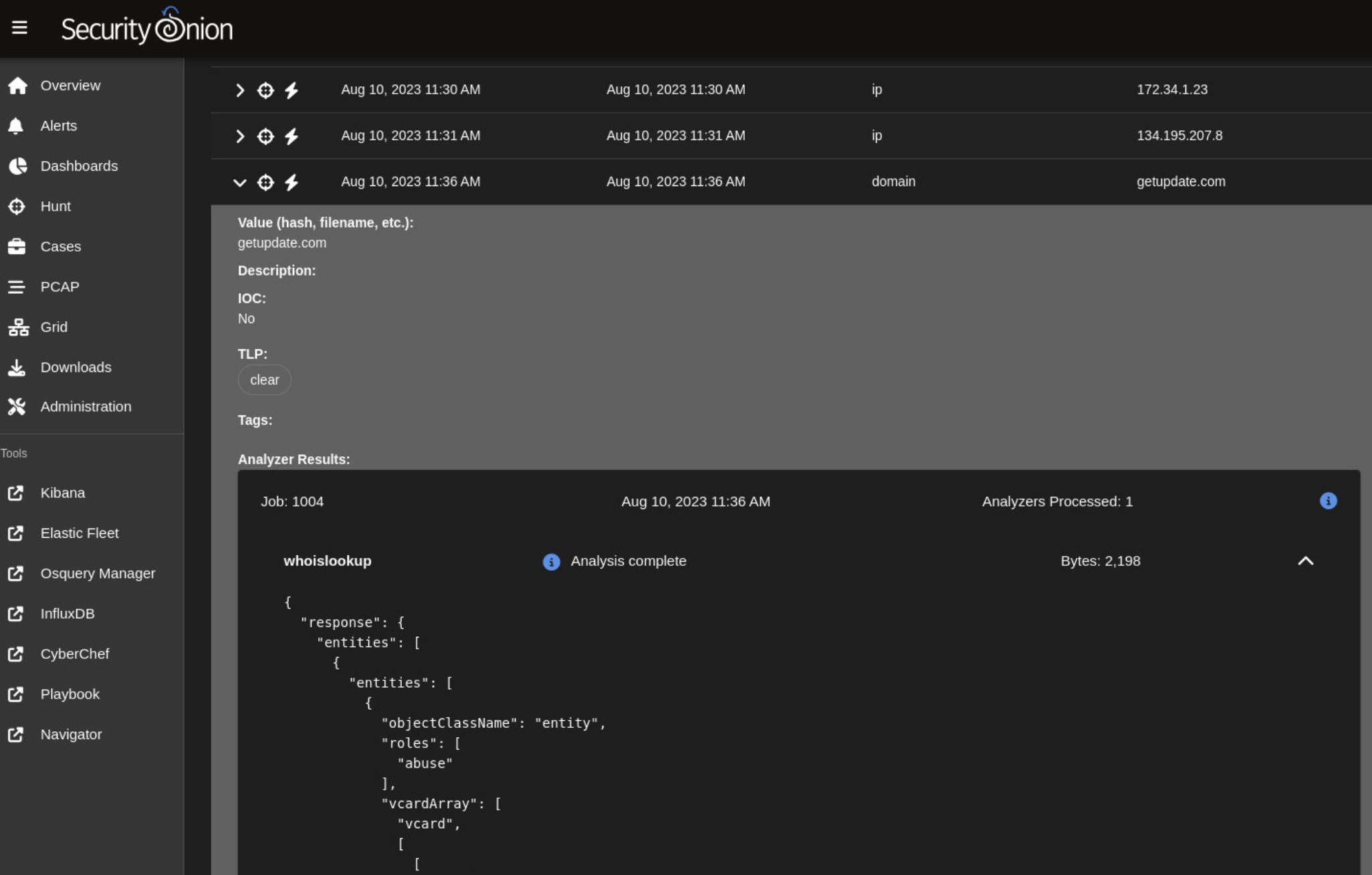

Visibilité réseau

Collectez les événements réseau de Zeek, Suricata et d’autres outils pour une couverture complète de votre réseau. Déployez un large filet pour capturer les acteurs malveillants rapidement et facilement.

02.

Visibilité des hôtes

Collectez les événements réseau de Zeek, Suricata et d’autres outils pour obtenir une couverture complète de votre infrastructure. Déployez un large filet pour identifier les acteurs malveillants avec rapidité et simplicité.

03.

Analyse statique (Importation PCAP et EVTX)

Collectez les événements réseau de Zeek, Suricata et d’autres outils pour obtenir une couverture complète de votre infrastructure. Déployez un large filet pour identifier les acteurs malveillants avec rapidité et simplicité.

04.

Security Onion

Desktop

Collectez les événements réseau via Zeek, Suricata et d’autres outils pour une couverture complète de votre infrastructure. Déployez un large filet pour capturer les acteurs malveillants avec rapidité et simplicité.